במידה ואתם מנהלי מערכות, אתם עלולים לחשוב שהמשימות היום יומיות שלכם כוללות התקנת כלים לאבטחה, הגדרתם בכדי להגן מפני האיומים החדשים ביותר, עדכון השרתים ונקודות הקצה, ולהתקין מחדש מערכות במידה והן נדברו בווירוס. זו לא עבודה פשוטה, אבל מאוד ישירה.

עם זאת, במידה ואתם עושים את כל זה, אתם עושים רק חצי עבודה.

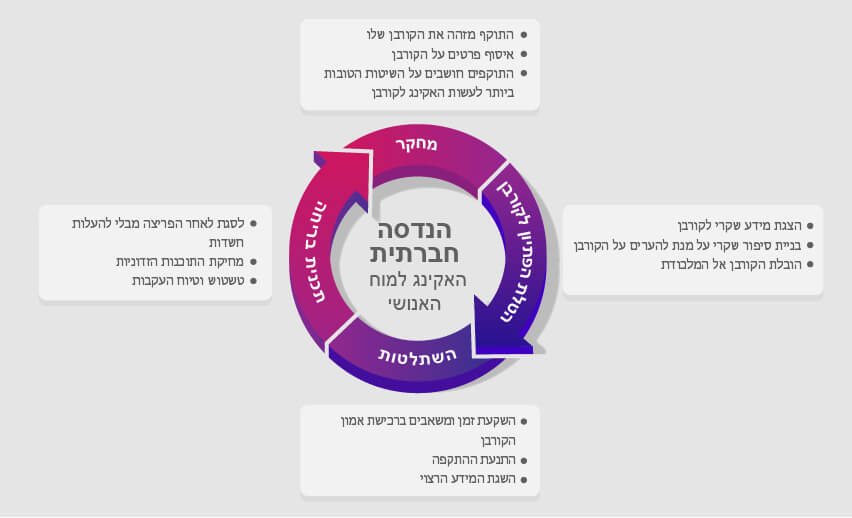

חלק מהתקפות הסייבר האפקטיביות ביותר לא מכוונות על חומרה או תוכנה – הן מכוונות על בני אדם. מתקפות הנדסה חברתית לעיתים מערבות לא יותר מטלפון אחד או כתובת דוא”ל אחת.

לכן, מכיוון שבני האדם מסוגלים להרבה יותר טעויות מאשר תוכנות כמו אנטי-וירוס, סוג זה של התקפות מאוד שכיח. אנחנו נראה לכם איך תוכלו להתגונן מפני התקפות עתידיות.

מה היא התקפת הנדסה חברתית?

הנדסה חברתית היא סוג של מניפולציה בה התוקף מתחזה למקור מהימן בכדי לשכנע אנשים לבצע מטלות מסוימות, כמו לאפשר לו גישה למחשב או לחשבון, או לספר לו מידע חסוי, כמו סיסמאות.

וזה עובד ככה: ראשית, התוקפים יתקשרו או ישלחו הודעת דוא”ל למחלקת התמיכה ויתחזו למטרה שלהם. הם יטענו ששכחו את הסיסמה שלהם, ובדרך כלל גם ימציאו סיפור אמין בכדי להסביר איך זה קרה.

התוקפים ינסו לשכנע את נציג שירות הלקוחות לשנות את כתובת הדוא”ל המעודכנת במערכת מזו של הקורבן לזו של התוקפים, ולאחר מכן יבקשו לאפס את הסיסמא שלהם. בכך, התוקף יקבל גישה מלאה לחשבון של הקורבן.

כמה שכיחות הן התקפות הנדסה חברתית?

התקפות הנדסה אזרחית עובדות היטב ולא דורשות יכולות מיוחדות. הטכנולוגיה הידועה כהונאת VoIP (Voice over Internet Protocol) מאפשרת לתוקף לבצע שיחת טלפון שנראית כאילו הגיעה ממכשיר הטלפון של הקורבן – הטכנולוגיה הזו זמינה בהרבה מקומות ולא דורשת מיומנות מיוחדת.

לכן, אין זו הפתעה שהשכיחות של ההתקפות הללו גבוהה מאוד וגוברת כל הזמן. בשנת 2017, 76% ממומחי אבטחת המידע היו מטרות של התקפות הנדסה חברתית דרך טלפון או דוא”ל, כאשר הדוא”ל שימש את השיטה העיקרית. בשנת 2018, המספר הזה קפץ ל-83%.

דוגמאות מפורסמות של הנדסה חברתית

העלייה במקריי ההנדסה החברתית וניסיונות לתקיפות פישינג דרך הודעות דוא”ל הובילה לעלייה בתקריות בעלות פרופיל גבוה, כאשר הקורבנות כוללים את:

- Blackrock

מנהלת הנכסים הגדולה בעולם נפלה קורבן להתקפה של אקטיביסט סביבתי שהצליח לרמות גם את העיתון The Financial Times וגם את הערוץ Consumer News and Business Channel (CNBC).

האקרים הוציאו הודעה מזויפת אך מאוד אמינה לעיתונות הטוענת שהחברה הסיטה את עצמה לפרופיל סביבתי, דבר שגרם להתפרעות קצרה.

- מטבעות קריפטו

המשתמשים של מטבע הקריפטו “את’ריום” קבלו התקפות פישינג בהסוואה של הודעות שגיאה מזויפות. הודעות אלו הגיעו בתור הודעות דוא”ל אשר הנחו את המשתמשים להתקין עדכון.

במקום, הקישור המצורף הוביל אותם למעשה לגרסה פרוצה של הארנק הווירטואלי, שנתן גישה לתוקף שלהם, ובכך הוא יכל לגנוב את הכסף הדיגיטלי שלהם.

- סוכנויות ביון

בשנת 2015, האקר בגיל העשרה הצליח להתקשר ל-Verizon, למצוא מידע אישי השייך לג’ון ברנן – מי שבזמנו היה ראש ה-CIA – ולקבל גישה לחשבון הדוא”ל שלו ב-AOL. כתובת הדוא”ל הזו במקרה הכילה מידע רגיש, הכולל פרטים אישיים מאפליקציית אישורי האבטחה של המנהל.

אותו האקר אפילו הצליח לדבר בקצרה עם המנהל ברנן בטלפון. לקחו יותר משנתיים עד שהתוקף נמצא ונעצר.

מקרים אלו מראים כמה קל לגרום לכאוס בעזרת שימוש במכשירים פשוטים מאוד. האקרים יכולים לגנוב כסף, לרמות את התקשורת, ואפילו לרמות את האנשים החזקים בעולם לכדי שיתוף המידע האישי שלהם בעזרת לא יותר ממכשיר טלפון וכתובת דוא”ל.

איך אפשר לזהות התקפות הנדסה חברתית

תהיו זהירים מאוד עם כל עצה לעזרה שלא ביקשתם, בייחוד אם היא דורשת מכם פעולה כלשהי, כמו ללחוץ על קישור או להוריד קובץ. כל בקשה לסיסמאות או מידע אישי היא בסבירות גבוהה ניסיון התקפת הנדסה חברתית.

תהיו זהירים כאשר אתם מקבלים שיחת טלפון מכל אחד בטענה שהוא מהתמיכה הטכנית או רוצה לבצע ‘בדיקה’ לא מתוכננת. האנשים בתמיכה הטכנית עסוקים מספיק שהם כנראה לא יחפשו לעצמם עוד בעיות או ביקורים ל’בדיקה’, והצעות אלו הן כנראה ניסיונות להתקנה של תוכנות כמו עוקבי הקלדות על המחשבים שלכם.

התרחקו מכל מה שנותן לכם הרגשה שגויה של דחיפות מכיוון שהם עלולים לרמות אתכם כך שלא תחשבו על המקרה לעומק. בנוסף, תהיו זהירים בקשר לכל סיפור עצוב או כל סוג אחר של ניסיון מניפולציה פסיכולוגית.

תמיד תבדקו את המקורות שלכם. במידה ואתם מקבלים הודעות דוא”ל חשודה או שיחת טלפון או כל דבר אחר שמבקש מכם למסור את המידע שלכם או לבצע פעולה כלשהי, וודאו קודם כל שמדובר במקור אמין לפני שאתם ממשיכים.

איך להתגונן מפני התקפות הנדסה חברתית

יש שתי דרכים להגן על עצמכם מפני התקפות של הנדסה חברתית.

1. ראשית כל, יש טכנולוגיה. פתרון הידוע בתור DMARC (אימות, דיווח ובדיקת תאימות הודעות המבוססת דומיין) מתוכנן כך שיגלה ויבודד הודעת דוא”ל המכילות תרמיות.

זאת אומרת שכתובת הדוא”ל שהנמען רואה איננה הכתובת דרכה נשלחה הודעת הדוא”ל. למרות שהטכנולוגיה הזו מגינה על צרכנים של מותג בכך שלא ניתן לעשות שימוש לרעה בכתובות הדוא”ל שלהם, אחוזי האימוץ נמוכים מאוד – מתחת ל-50% מכל התעשייה.

2. שנית, יש מדיניות – במקרה זה, אנחנו מתכוונים להכשרה למודעות אבטחה. מנהלי אבטחה מכשירים את העובדים שלהם בכך שהם בודקים אותם כנגד דוגמאות של הודעות דוא”ל מזויפות. המטרה היא לגרום לכך שהעובדים יוכלו להבין את ההבדל בין הודעת דוא”ל אמיתית למזויפת.

ההכשרה למודעות אבטחה מאוד אפקטיבית – שיעור פתיחת הודעות הפישינג בדוא”ל ירד ב-75% לאחר הכשרה למודעות אבטחה – אם כי התוקפים עדיין צריכים להצליח להונות רק אדם אחד בכדי לגרום לפרצה.

איך להסיר הנדסה חברתית

מכיוון שהנדסה חברתית היא למעשה לא פיסת חומרה פיזית או תוכנה, אלא טכניקה, אי אפשר להסיר אותה. הסיכוי הטוב ביותר שלכם הוא לנסות להתחמק מליפול קורבן אליה מלכתחילה ולהיות מודעים ככל האפשר מפני הונאות והתקפות, ותמיד לבדוק כל דבר פעמיים.

במידה ונפלתם קורבן להתקפת הנדסה חברתית, אופן הפעולה הטוב ביותר עבורכם הוא התקנה של תוכנת אנטי-וירוס חזקה על המחשב שלכם בשביל להסיר כל איום שהתוקף שלכם השאיר שם, כמו תוכנות זדוניות. הקבצים הזדוניים הללו יכולים לארוב לכם ברקע ולרשום את כל ההקלדות שלכם ובכך לגנוב לכם מידע אישי.

בנוסף, אנחנו ממליצים לשנות את כל הסיסמאות שלכם – שימוש בתוכנות אנטי-וירוס טובות המכילות מנהלי סיסמאות היא דרך טובה לבצע את שינוי הסיסמאות.

המילה האחרונה

בסופו של היום, מודעות והכשרה נכונה, בנוסף לתגובה מהירה הן הדרכים הטובות ביותר להגן מפני התקפות פישינג והנדסה חברתית.

בעוד שלתוקף נחוש יש סיכוי גבוה להצליח לרמות עובדים עם כתובות דוא”ל או שיחות טלפון מזויפות, מנהלים טובים יצליחו לזהות השתלטות על חשבונות כשהיא מתרחשת. בנוסף, למרות שזה יכול להיות קל מאוד לתוקפים לגנוב חשבונות משתמשים, זה עדיין אפשרי להגביל את כמות הזנק שהם יכולים לגרום.